Действительно, вирусы-шифровальщики стали настоящей головной болью, особенно для больших компаний, данные которых имеют важность и без них не представляется возможным продолжать деятельность. Частный сектор эта напасть, конечно, тоже затронула, но в гораздо меньшей степени. Поймать такой вирус не так уж и сложно, если знать места. Вообще такой вид зловредов может быть частью общей массированной атаки, и подготовка к ней может вестись по всем информационным фронтам пользователя. Поэтому, стоит хотя бы частично прикрыть надёжным шифрованием собственного интернет-трафика.

Существуют специальные сервисы VPN, способные зашифровать передаваемую Вами информацию в сеть. Посмотреть внешний вид приложений и их стоимость можно на специализированных сайтах, вроде vsevpn.com — у них на сайте есть раздел с ценами, где Вы можете посмотреть стоимость VPN подписки. Коммерческий сервис, может обеспечить стабильность соединения, скорость, круглосуточную техподдержку и безопасность. Мария Вехтрих в материале по ссылке объясняет, как купить сервис выгодно, и в случае чего вернуть полную стоимость через гарантию возврата средств, если Вы ошибетесь с выбором VPN.

Как выглядит и как работает вирус-шифровальщик

Как и все зловреды, это просто программа. Только служит для одной вредной цели — найти полезные данные на дисках у пользователя и зашифровать их таким образом, чтобы кроме как с помощью уникального ключа расшифровать их было невозможно. Под раздачу может попасть вообще большой перечень данных. Таблицы, базы, файлы 1С, документы, фотографии. В общем, практически всё, что может представлять хоть какую-то ценность для пользователя. Идея далеко не нова, криптолокеры существовали с незапамятных времён на заре восхождения интернета. Просто алгоритмы шифрования были чуть проще, поэтому такие вирусы не представляли серьёзной угрозы. Сейчас же они применяют весьма могучие алгоритмы шифрования, иногда создавая гибриды на базе разных моделей алгоритмов. В итоге на расшифровку в лоб уйдет лет 500 на самом мощном компьютере в мире. Поэтому, единственный ключ, которым можно расшифровать вирус, находится у злоумышленника. И за него он, конечно же, требует выкуп. В большинстве случаев оплата выкупа ни к чему не приведёт. Никакого ключа пользователь не получит. А особо доверчивые пользователи после первой оплаты могут нарваться и на требование второй, а может и третьей. Хотя, в истории криптолокеров имеется пара моментов, когда хакер действительно присылал ключ. Но это скорее исключение из правил.

И что делать, если вирус-шифровальщик попал на компьютер

Не всё так плохо, как кажется. Во-первых, ничего платить не надо. Шансы действительно получить ключ для расшифровки просто мизерные. Во-вторых, с этим типом вирусов неустанно борются. Есть даже специальный сайт под названием nomoreransom.org, на котором выкладываются утилиты для расшифровки зашифрованных данных. Проблема в том, что не для всех криптолокеров есть такая программа. Особенно для каких-то свежих. С помощью этого же сайта можно определить, какой именно вирус атаковал компьютер пользователя и попробовать поискать решение для дешифровки. Даже если нужный дешифратор не найден, отчаиваться не стоит. Просто придётся периодически заглядывать на сайт и следить за появлением обновлений. Правда, этот процесс может и затянуться.

Как избежать встречи с вирусом-шифровальщиком

Критически важные данные просто обязаны иметь свои резервные копии, которые хранятся в отдельном месте – облаке или внешнем диске. Желательно бы, чтобы внешний жёсткий диск подключался только в моменты копирования бэкапов, иначе есть риск, что и диск тоже пострадает. Бэкапы желательно делать почаще, особенно регулярно изменяющихся документов. Да, это рутина и скучно, но всегда можно автоматизировать процесс небольшими скриптами или вовсе отдельными программами.

Никогда не открывать вложения в письмах от непроверенных источников. Именно таким способом чаще всего вирусы и попадают на компьютер. Лучше один раз потратить немного времени и настроить различные спам-фильтры и системы защиты, в том числе и антивирусы, чтобы избежать даже возможности проникновения.

То же самое касается и посещения сайтов. Заманить пользователя на сайт с зловредом могут разными способами. В любом случае нельзя ничего скачивать с неизвестных сайтов, и уж тем более запускать то, что скачано. В целом, пока файлик лежит на диске он безопасен.

Своевременное обновление программного обеспечения тоже поможет снизить уровень угрозы. Так как не позволит хакерам использовать старые уязвимости ПО, которые уже закрыты в обновлённых версиях.

Если часто приходится сталкиваться с разношёрстной почтой по работе или ходить по разным сайтам, лучше сразу поставить антивирус с эффективной проактивной защитой. Чтобы даже при попытке проникновения защита отреагировала.

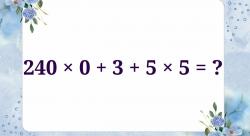

В целом, все эти правила касаются вообще всех зловредов. Не качать с незнакомых сайтов, не открывать вложения от кого попало, не вставлять какие попало флешки и антивирусы. 4 простых столпа информационной безопасности.